Новый инспектор запросов, шлюзы, IP политики и бастион

В этом релизе мы привнесли множество новшеств, переработали инспектор запросов, ещё больше сосредоточились на безопасности и продолжаем развивать функции туннелей.

Новый инспектор запросов

Инспектор с более интуитивным дизайном, чтением тела запроса и функцией повтора, нас очень много просили и вот мы рады его представить. А для большего удобства мы встроили инструменты разработчика вроде Base64 Encode/Decode или URL Encode/Decode прямо в инспектор.

Если вы не нашли нужный инструмент, напишите нам и мы рассмотрим запрос.

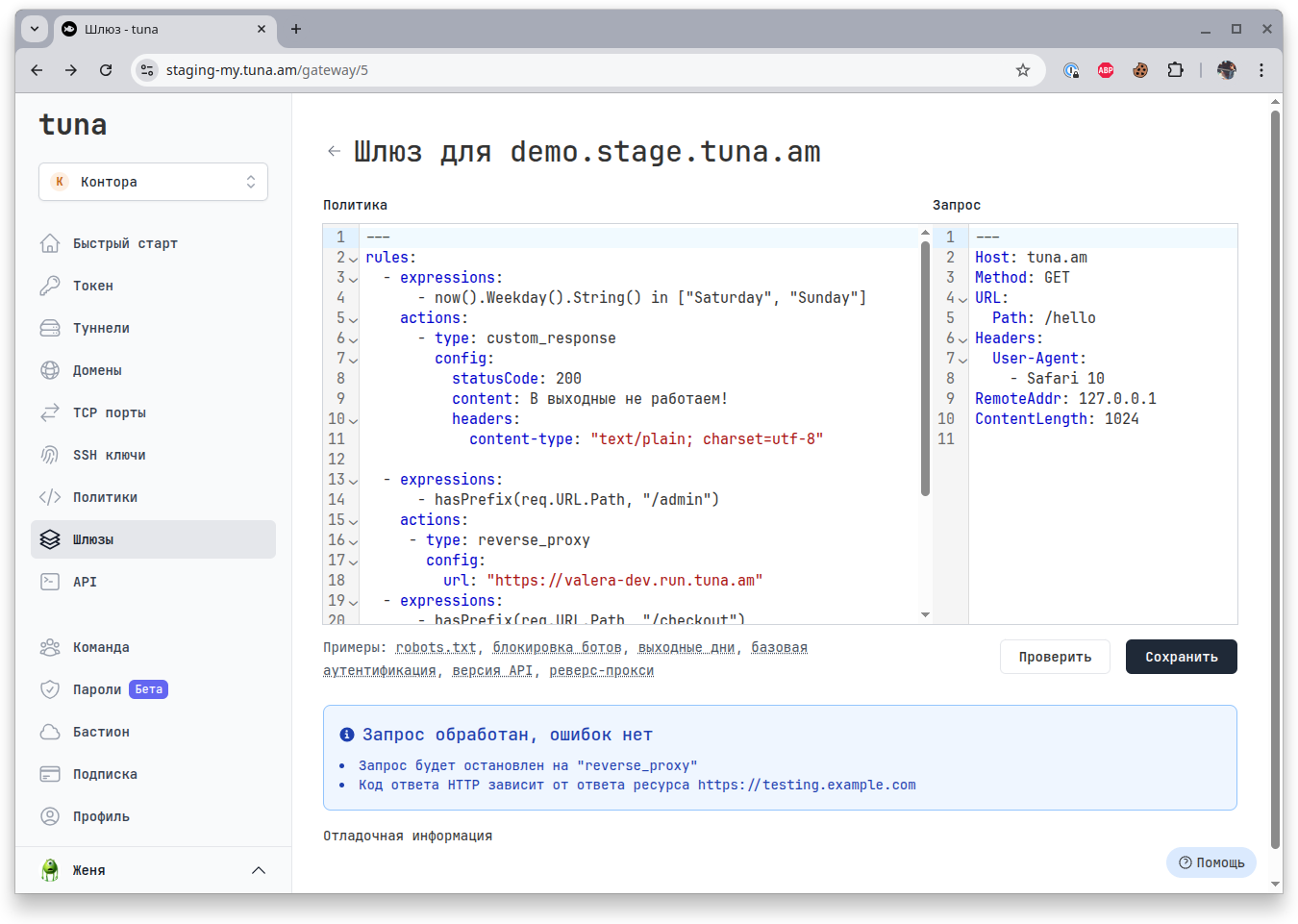

Шлюзы

Шлюзы - это новая функция дополняющая функции туннелей и предназначена для создания всегда доступного облачного балансировщика или WEB сервера с гибкими политиками обработки трафика.

Туннели это хорошо, но бывает окружение состоит из нескольких сервисов часть из которых запущено у вас, у вашего коллеги и в тестовом контуре. Но благодаря гибким политикам трафика вы можете распределять запросы в нужные точки, управлять заголовками, авторизацией, временем работы и много другое.

На текущий момент функция доступна только в тарифе Команда, но позже мы планируем это и для Разработчика.

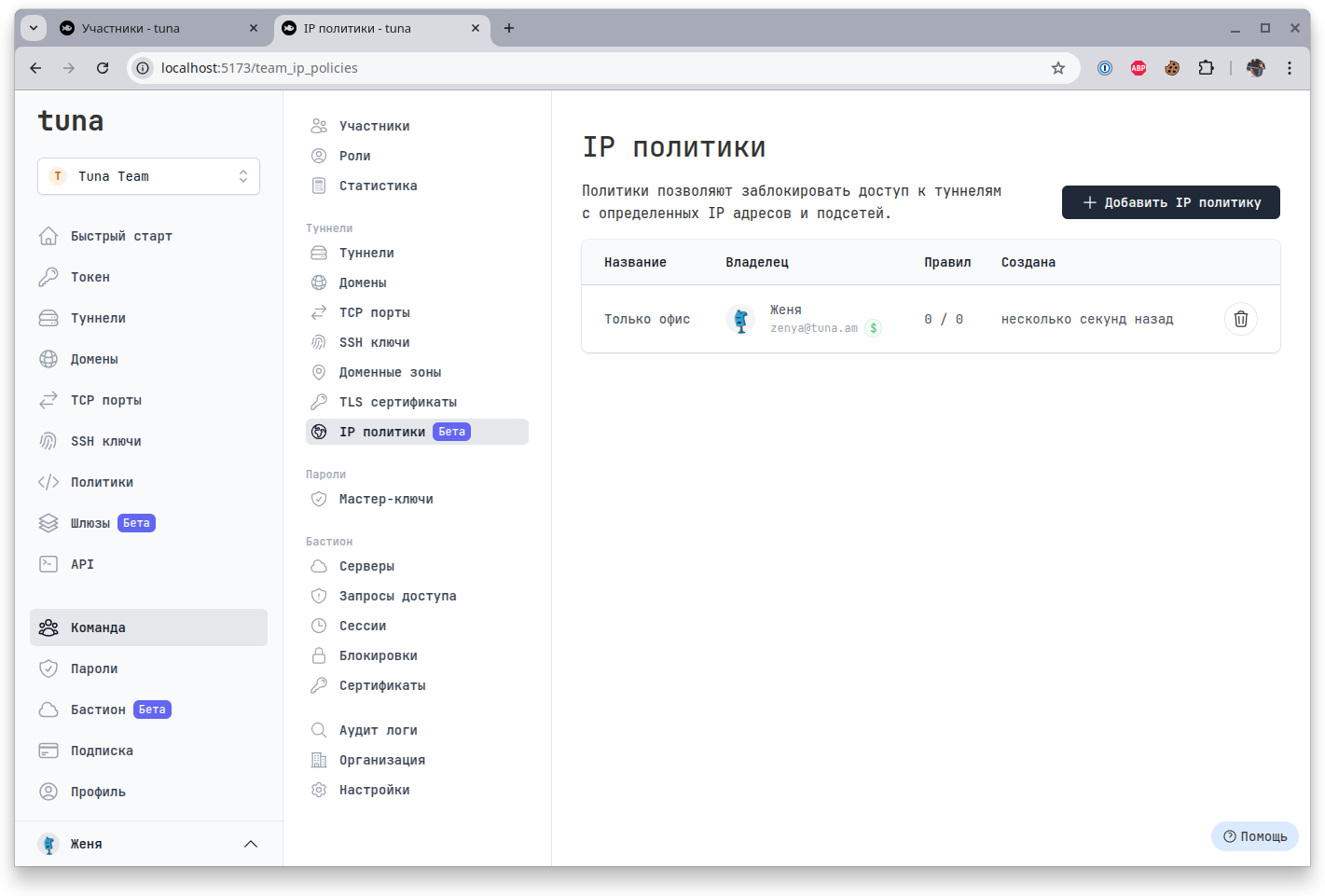

IP политики

Если вы хотите быть уверенным, что все туннели и шлюзы доступны только для определённых подсетей, вы можете создать глобальные на команду IP политики и запретить или разрешить те или иные подсети по CIDR.

Функция рассчитана только на использование в Командах.

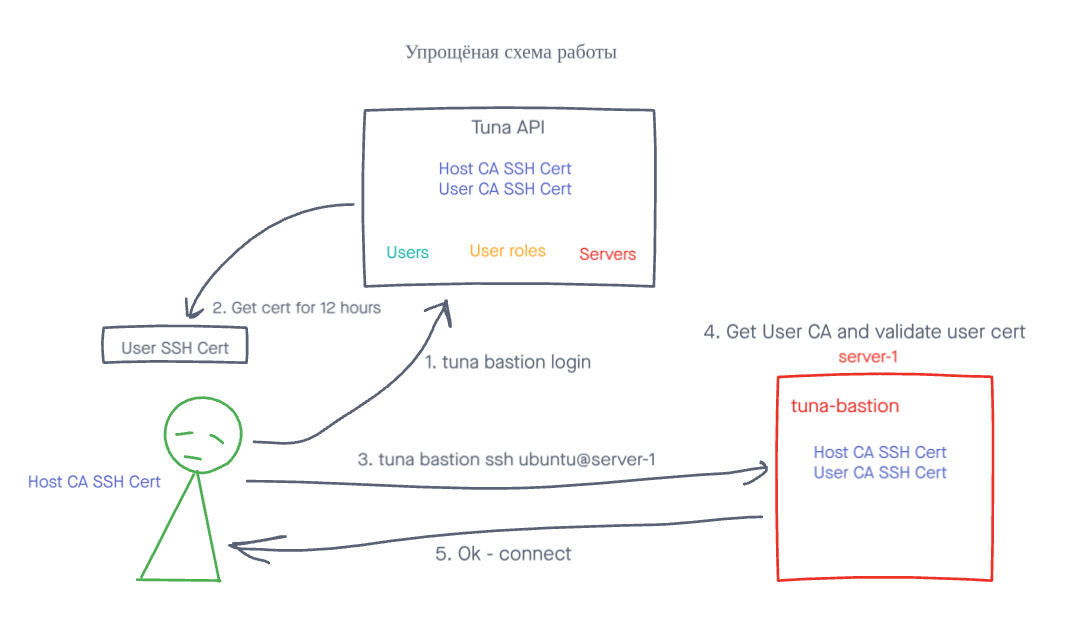

Бастион

Кардинально новый функционал нацеленный на безопасный доступ к серверам и простую настройку.

Бастион - это SSH-сервер с ролевой мандатной моделью доступа, использующий принципы нулевого доверия (Zero Trust). В отличие от классических SSH-серверов, бастион делает акцент на идентификацию пользователей, временные сертификаты и ролевую модель доступа, обеспечивая повышенную безопасность доступа к вашим серверам в купе с простой настройки.

Зачем?

Обычно предоставляя доступ коллегам к серверам по SSH вы просите их публичный RSA ключ и кладёте на сервер в ~/.ssh/authorized_keys к нужному пользователю. Да, само по себе подключение безопасно, но без специальной подготовки и автоматизации инфраструктуры вы не можете узнать кто и когда подключался, отозвать доступ в любой момент, вы не знаете насколько надёжно сотрудники хранят свои приватные ключи, и не сделали ли они закладки чтобы иметь доступ даже в случае номинального отзыва доступа.

С бастионом же, имеет ли пользователь доступ контролируется централизованно. Пользователь не может подключиться даже если незаметно положил свой ключ в ~/.ssh/authorized_keys в обход вас, так как бастион использует иной подход. В первую очередь пользователю нужно пройти авторизацию на портале Tuna, получить временный сертификат и уже с ним подключаться к серверу.

Функция рассчитана только на использование в Командах.

Оставьте отзыв

Если вам нравится пользоваться Tuna, или наоборот вы недово�льны чем либо, то пожалуйста оставьте отзыв.

Помощь

Мы ценим наших пользователей и детально изучаем все обращения, если у вас возникли проблемы с tuna – обязательно свяжитесь с нами одним из способов: